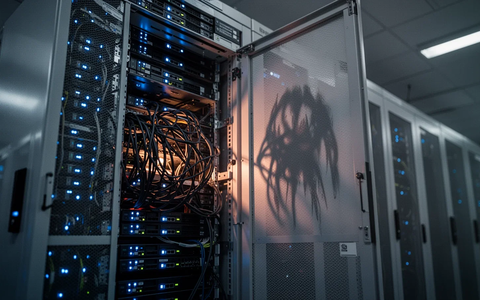

Cloudflare-Dienste werden zur Waffe von Cyberkriminellen

26.03.2026 - 02:00:41 | boerse-global.deCyberangreifer kapern zunehmend legale Cloudflare-Dienste, um Phishing-Attacken und Malware zu verbreiten. Die Infrastruktur des Internet-Giganten, eigentlich für Sicherheit und Performance gedacht, wird so zur perfekten Tarnung für kriminelle Aktivitäten. Diese Entwicklung stellt Unternehmen weltweit vor massive Abwehrprobleme.

Die aktuelle Welle an Phishing-Attacken zeigt, wie perfide Cyberkriminelle psychologische Muster und technische Tarnung nutzen, um Sicherheitsfilter zu umgehen. Dieser Experten-Guide bietet Ihnen eine 4-Schritte-Anleitung, um Ihr Unternehmen wirksam vor modernen Hacker-Methoden und Phishing zu schützen. In 4 Schritten zur erfolgreichen Hacker-Abwehr: So schützen Sie Ihr Unternehmen vor Phishing

Vertrauenswürdige Tools im falschen Einsatz

Im Zentrum des Missbrauchs stehen zwei Cloudflare-Dienste: die serverlose Plattform Cloudflare Workers und der Verbindungsdienst Cloudflare Tunnels. Angreifer nutzen Workers, um täuschend echte Phishing-Seiten zu hosten, die originale Login-Portale detailgetreu nachbilden. Die Opfer sehen vertrauenswürdige Unternehmenslogos und – entscheidend – echte SSL-Zertifikate von Cloudflare. Herkömmliche Sicherheitsfilter, die verdächtige Zertifikate blockieren, greifen hier oft nicht.

Mit Cloudflare Tunnels wiederum bauen Kriminelle versteckte Verbindungen zu kompromittierten Systemen auf. So schleusen sie Remote-Access-Trojaner (RATs) ein und halten sich dauerhaft in Firmennetzen. Der bösartige Datenverkehr tarnt sich dabei als legitimer Cloudflare-Traffic und entgeht so häufig der Entdeckung.

Ein akteller, groß angelegter Phishing-Feldzug der letzten zwei Wochen zeigt die Effektivität: Hunderte erfolgreiche Kompromittierungen wurden gemeldet. Die Angreifer nutzen gehackte Domains, die auf Cloudflare Workers umleiten und so E-Mail-Filter umgehen.

Das Paradigma „Einloggen statt Einbrechen“

Dieser Trend spiegelt einen grundlegenden Strategiewechsel wider. Statt aufwändig Sicherheitslücken zu suchen, setzen Cyberkriminelle heute auf gestohlene Zugangsdaten. „Einloggen statt Einbrechen“ ist schneller, leiser und schwerer zu erkennen. Der aktuelle Cloudflare-Threat-Report 2026 unterstreicht: Angreifer nutzen zunehmend generative KI, um ihre Operationen zu automatisieren – von perfekt formulierten Phishing-Mails bis zur Identifikation lukrativer Ziele.

Für Unternehmen wird die Abwehr zur Sisyphusarbeit. Traditionelle Sicherheitssysteme listen Cloudflare-Ressourcen oft auf der Whitelist. Selbst Cloudflares eigenes Sicherheitsfeature Turnstile CAPTCHA kann von Angreifern missbraucht werden, um bösartige Seiten nur für echte Nutzer – nicht für Sicherheitsscanner – zugänglich zu machen.

Angesichts der zunehmenden Automatisierung durch KI müssen Geschäftsführer und IT-Verantwortliche ihre Strategien grundlegend anpassen, um nicht den Anschluss an die Bedrohungslage zu verlieren. Erfahren Sie in diesem kostenlosen Report, wie sich mittelständische Unternehmen effektiv gegen Cyberkriminelle wappnen können, ohne ihr Budget zu sprengen. Wie mittelständische Unternehmen sich gegen Cyberkriminelle wappnen

Cloudflare reagiert – doch die Verantwortung teilt sich

Cloudflare hat auf die industrialisierte Kriminalität reagiert. Im März 2026 führte das Unternehmen einen neuen Satz Account Abuse Protection-Features ein. Diese Tools sollen Betrugsangriffe stoppen, bevor sie beginnen, indem sie gestohlene Zugangsdaten erkennen, Account-Übernahmeversuche identifizieren und Risiko-E-Mails bewerten.

Doch die Verantwortung liegt nicht allein beim Anbieter. Experten raten dringend zu mehrschichtigen Sicherheitsstrategien. Der Fokus muss auf kontinuierlicher Identitätsüberprüfung, Verhaltensanalyse und Anomalie-Erkennung liegen. Zentral sind:

- Robuste E-Mail-Authentifizierungsprotokolle (SPF, DKIM, DMARC)

- Die Einführung eines Zero-Trust-Modells, das jede Anfrage validiert

- Umfassende Schulungen der Nutzer über die Raffinesse moderner Phishing-Angriffe

Die Zukunft gehört autonomen Abwehrsystemen, die KI nutzen, um verdächtige Aktivitäten sofort zu erkennen und zu bekämpfen. Bis dahin bleibt der Kampf um die vertrauenswürdige Cloud-Infrastruktur einer der zentralen Schauplätze der Cybersicherheit.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.