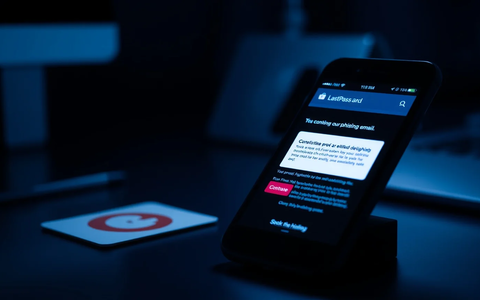

LastPass: Neue Phishing-Welle zielt auf 33 Millionen Nutzer

25.01.2026 - 03:10:12 | boerse-global.deEine neue Angriffswelle zielt auf die weltweit 33 Millionen Nutzer des Passwort-Managers LastPass ab. Cyberkriminelle setzen auf gefälschte Apps und dringende E-Mail-Warnungen, um an das Master-Passwort der Nutzer zu gelangen. Der Diebstahl dieses einen Schlüssels verschafft Zugang zu allen im digitalen Tresor gespeicherten Logins und sensiblen Daten.

So funktioniert die perfide Masche

Die Angriffe starten meist mit einer täuschend echten E-Mail. Betreffzeilen wie “Wichtig: LastPass-Wartung & Ihre Tresor-Sicherheit” gaukeln eine dringende Systemwartung vor. Die Nutzer werden aufgefordert, innerhalb von 24 Stunden eine Sicherungskopie zu erstellen – sonst drohe der Datenverlust.

Der enthaltene Link führt jedoch auf eine gefälschte Login-Seite. Diese imitiert das Design von LastPass täuschend echt. Gibt ein Nutzer dort sein Master-Passwort ein, landet es direkt bei den Kriminellen. Einige Angreifer nutzen eine mehrstufige Infrastruktur, um die Nachverfolgung zu erschweren.

Phishing-Angriffe wie in diesem Artikel beschrieben treffen jeden – vom Privatnutzer bis zum Unternehmen. Das kostenlose Anti-Phishing-Paket bietet eine praxisnahe 4‑Schritte-Anleitung, erklärt die psychologischen Tricks hinter gefälschten E-Mails und betrügerischen Apps und zeigt sofort umsetzbare Schutzmaßnahmen für Passwörter und Account-Sicherheit. Zusätzlich enthält der Report Checklisten und konkrete Handlungsempfehlungen, mit denen Sie Ihr Konto in Minuten härten können. Anti-Phishing-Paket jetzt kostenlos herunterladen

Neben E-Mails tauchen auch betrügerische Apps in offiziellen Stores auf. Ein bekannt gewordener Fall war “LassPass Password Manager” im Apple App Store – mit bewusst falsch geschriebenem Namen, aber ähnlichem Logo.

Woran Sie die Fälschungen erkennen

Die Imitate werden zwar professioneller, verraten sich aber durch Details:

- Bei Apps: Achten Sie auf den exakten Namen (“LastPass”, nicht “LassPass”) und den offiziellen Entwickler “LogMeIn, Inc.”. Fälschungen haben oft kaum Bewertungen.

- Bei E-Mails: LastPass-Mitarbeiter fragen nie nach dem Master-Passwort oder setzen unter derartigen Zeitdruck. Prüfen Sie die Absenderadresse und die Ziel-URL von Links per Mouseover.

- Generell: Rechtschreibfehler und eine ungewöhnliche Grammatik sind klassische Warnsignale.

Warum Passwort-Manager so attraktive Ziele sind

Für Cyberkriminelle sind Passwort-Manager ein Jackpot. Der Diebstahl eines Master-Passworts verspricht Zugriff auf Dutzende Konten – von E-Mail und Banking bis zu sozialen Netzwerken. Die Angreifer setzen auf Social Engineering und nutzen menschliche Schwächen wie Vertrauen und Angst aus.

Die Taktik, künstliche Dringlichkeit zu erzeugen, ist dabei besonders effektiv. Unter Druck übersehen Nutzer leichter Sicherheitswarnungen. Oft starten die Angriffe gezielt an Wochenenden, wenn die Reaktion von Sicherheitsteams verlangsamt ist.

So schützen Sie sich wirksam

Die Angriffe werden weiter zunehmen und ausgefeilter werden. Um sich zu schützen, empfiehlt LastPass dringend diese Maßnahmen:

- Multi-Faktor-Authentifizierung (MFA) aktivieren: Selbst mit dem Master-Passwort kommen Angreifer dann nicht ins Konto, ohne den zweiten Faktor (z.B. einen Code aus einer App).

- Apps nur aus offiziellen Stores laden: Prüfen Sie dabei immer Entwickler und Bewertungen.

- Skepsis bei unaufgeforderter Kommunikation: Klicken Sie nie auf Links in verdächtigen Mails. Rufen Sie die Webseite des Anbieters stattdessen direkt im Browser auf.

Die sicherste Verschlüsselung nützt nichts, wenn der Nutzer den Schlüssel selbst aushändigt. Eine robuste digitale Hygiene ist der beste Schutz.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.