SparkCat und Venom Stealer: Neue Malware-Welle bedroht Krypto-Wallets

04.04.2026 - 07:48:56 | boerse-global.deKryptowährungen im Visier: Neue Schadsoftware nutzt KI, um Sicherheitslücken zu umgehen und geheime Schlüssel zu stehlen.

Eine neue Generation hochgefährlicher Malware bedroht die digitalen Vermögen von Anlegern weltweit. Sicherheitsforscher warnen vor zwei besonders raffinierte Bedrohungen: einer neuen Variante des SparkCat-Trojaners und dem sich rasant entwickelnden Venom Stealer. Diese Schadprogramme infiltrieren mobile Geräte und Desktop-Systeme über offizielle App-Stores und trickreiche Social-Engineering-Methoden. Ihr Ziel: die geheimen Wiederherstellungsphrasen von Krypto-Wallets zu finden und die Konten leerzuräumen.

Da Kriminelle immer häufiger mobile Sicherheitslücken ausnutzen, um an sensible Daten und Krypto-Wallets zu gelangen, ist ein proaktiver Schutz für Ihr Smartphone unverzichtbar. Dieser kostenlose Ratgeber zeigt Ihnen in fünf einfachen Schritten, wie Sie Ihr Gerät effektiv gegen Hacker und Viren absichern. 5 sofort umsetzbare Schutzmaßnahmen entdecken

Die Entdeckung markiert eine gefährliche Eskalation im Wettlauf zwischen Cyberkriminellen und Nutzern. Im Gegensatz zu früheren "Infostealern", die vor allem im Browser gespeicherte Passwörter abgriffen, setzen die neuen Varianten auf Optical Character Recognition (OCR) und automatisierte Dateisystem-Scans. Sie durchforsten gezielt Foto-Galerien und lokale Dokumente nach den 12- oder 24-Wort-Phrasen, mit denen digitale Geldbörsen gesichert sind. Angesichts der jüngsten Unsicherheiten auf dem Kryptomarkt – erst am 1. April wurde die Drift Protocol um umgerechnet 285 Millionen Euro gehackt – deuten Experten die neuen Tools als Zeichen einer zunehmenden Professionalisierung der Cyberkriminalität.

SparkCat: Der Trojaner in der Fotogalerie

Besonders alarmierend ist eine neue Variante des SparkCat-Malware, die die Sicherheitsüberprüfungen des Apple App Store und Google Play Store umgangen hat. Laut Berichten von Kaspersky tarnt sich die Schadsoftware in scheinbar legitimen Apps, etwa für Unternehmenskommunikation oder Essenslieferdienste. Nach der Installation verhält sie sich zunächst unauffällig und entgeht so herkömmlichen Scannern.

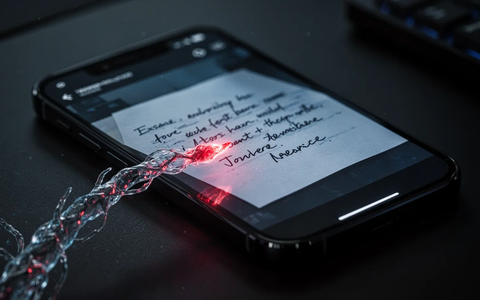

Die Kernfunktion dieser SparkCat-Variante ist eine stille Durchsuchung der lokaten Fotogalerie. Indem sie die Standard-Berechtigung für "Alle Fotos" anfordert – die Nutzer oft gedankenlos erteilen –, aktiviert sie ein integriertes OCR-Modul. Dieses analysiert jedes gespeicherte Bild. Die iOS-Version sucht gezielt nach englischen Wiederherstellungsphrasen, die Android-Variante auch nach Schlüsselwörtern auf Japanisch, Koreanisch und Chinesisch.

Wird eine Folge von 12 oder 24 Wörtern entdeckt, die dem BIP-39-Standard für Krypto-Wiederherstellungsphrasen entspricht, überträgt der Trojaner das Originalbild und den extrahierten Text sofort an einen Server der Angreifer. Diese Methode nutzt eine verbreitete, aber gefährliche Angewohnheit: Viele Nutzer machen Screenshots oder Fotos ihrer physischen Sicherungszettel als "Backup". Da der Scan lokal erfolgt und nur bei einem Treffer minimale Datenmengen sendet, bleibt er für netzwerkbasierte Sicherheitssysteme oft unsichtbar.

Venom Stealer: Die automatisierte Diebes-Werkstatt

Während SparkCat die mobile Welt bedroht, müssen Desktop-Nutzer mit einer Welle von Venom Stealer rechnen. Diese "Malware-as-a-Service"-Plattform (MaaS) wurde im März und April 2026 mehrfach aktualisiert. Forschungen von BlackFog zeigen, dass der Entwickler das Tool in Untergrundforen für 250 bis 1.800 US-Dollar vermarktet.

Venom Stealer zeichnet sich durch sein "ClickFix"-Modul aus. Dieses erzeugt täuschend echte Fake-Warnungen, etwa gefälschte Cloudflare-CAPTCHAs, Systemupdate-Aufforderungen oder SSL-Zertifikatsfehler. Diese Köder manipulieren Nutzer dazu, schädliche Befehle in der Eingabeaufforderung auszuführen, was die Installation einer persistenten C++-Schadlast zur Folge hat.

Einmal im System, geht Venom Stealer über einfaches Ausspähen von Zugangsdaten hinaus. Ein spezieller "File Password and Seed Finder" durchsucht rekursiv das gesamte Dateisystem nach Dokumenten mit Wiederherstellungsphrasen. Gefundene Wallet-Daten werden automatisch an eine serverseitige "Cracking"-Engine weitergeleitet, die von leistungsstarker GPU-Infrastruktur betrieben wird. Diese Engine kann Wallets über mehrere Ökosysteme hinweg – darunter MetaMask, Phantom, Exodus und Trust Wallet – schnell entschlüsseln und leerräumen. Ein Update im März führte zudem spezielle Unterstützung für das Tonkeeper-Wallet hinzu.

Banking-Apps und Krypto-Wallets machen Android-Geräte zum Hauptziel für Kriminelle, wobei schon eine einzige infizierte App zum kompletten Datenverlust führen kann. Erfahren Sie in diesem kostenlosen Sicherheits-Paket, wie Sie WhatsApp, PayPal und Co. endlich sicher nutzen und Hacker-Angriffe abwehren. Kostenlosen Sicherheits-Ratgeber herunterladen

Langfristige Infiltration statt kurzer Diebstahl

Ein Markenzeichen der Malware-Landschaft 2026 ist der Wandel von kurzen "Smash-and-Grab"-Angriffen hin zu langfristiger Persistenz. Venom Stealer nutzt etwa eine stille Methode zur Rechteausweitung über die CMSTPLUA COM-Schnittstelle. So kann die Malware Entschlüsselungsschlüssel für Chromes Passwortverschlüsselung extrahieren, ohne eine Benutzerkontensteuerung (UAC) auszulösen.

Dieses hohe Maß an Raffinesse hält das "Diebesfenster" praktisch unbegrenzt offen. Selbst wenn ein Nutzer seine Passwörter ändert, überwacht die Malware weiterhin das System auf neue Wallet-Aktivitäten oder aktualisierte Sicherungsdokumente. Das Malware-as-a-Service-Modell mit Affiliate-Programmen und Telegram-Lizenzierung senkt zudem die Einstiegshürde für weniger versierte Kriminelle, um hochwertige Hacking-Tools einzusetzen.

Die Wirkung dieser automatisierten Systeme wird durch das kürzliche Leak des Claude-Code-Quellbaums auf npm verstärkt. Bedrohungsakteure bündeln den Vidar-Infostealer nun mit gefälschten "Enterprise Unlocked"-Versionen des KI-Coding-Assistenten und zielen so auf Entwickler und Tech-Mitarbeiter, die oft über beträchtliche Krypto-Bestände verfügen.

Wie können sich Nutzer schützen?

Das Aufkommen OCR-basierter Diebstähle und automatisierter Cracking-Pipelines erfordert nach Ansicht von Branchenanalysten ein grundlegendes Umdenken bei der Absicherung digitaler Vermögen. Der traditionelle Ratschlag "Gib deine Seed-Phrase niemals weiter" reicht nicht mehr aus, wenn Malware diese Phrase eigenständig aus einem "versteckten" Foto oder einem passwortgeschützten Dokument auslesen kann.

Experten empfehlen mehrere sofortige Maßnahmen:

* Nur physische Speicherung: Wiederherstellungsphrasen sollten niemals in digitaler Form gespeichert werden – also keine Fotos, Screenshots oder Notizen in Cloud-Apps.

* Hardware-Wallets isolieren: Die Nutzung von Hardware-Wallets, die für jede Transaktion eine physische Bestätigung erfordern, bleibt die wirksamste Verteidigung gegen automatisierte "Drainer".

* Berechtigungen prüfen: Nutzer sollten Foto- und Dateiberechtigungen für mobile Apps strikt einschränken, besonders bei Anwendungen kleinerer oder weniger seriöser Entwickler.

* Firmware aktuell halten: Es ist kritisch, mobile Geräte mit den neuesten Sicherheits-Updates zu versorgen, besonders nach der Entdeckung der MediaTek-Schwachstelle CVE-2025-20435, die verschlüsselte Speicher für lokale Angreifer zugänglich machen kann.

Der Blick in die Zukunft zeigt: Die Integration von KI in die Malware-Entwicklung wird sich beschleunigen. Analysten prognostizieren, dass zukünftige Versionen von SparkCat und ähnlichen Trojanern agentenbasierte KI nutzen werden, um komplexe Dateistrukturen zu navigieren und noch ausgefeiltere Erkennungssysteme zu umgehen. Für die Cybersicherheitsbranche dürfte der Fokus 2026 auf "Zero-Trust"-Architekturen für Consumer-Geräte liegen. Bis dahin liegt die Hauptlast der Sicherheit beim Nutzer – mit der klaren Botschaft, dass jede digitale Kopie einer Wiederherstellungsphrase ein potenzieller Punkt des totalen finanziellen Verlusts ist.

So schätzen die Börsenprofis Aktien ein!

Für. Immer. Kostenlos.